Что такое PCI DSS

Payment Card Industry Data Security Standard (PCI DSS) — один из самых распространенных фреймворков информационной безопасности. Он применяется во всем мире — там, где обрабатываются данные платежных карт.

В материале рассмотрим, как устроен стандарт, кто должен соблюдать его требования, а также поговорим о становлении PCI DSS compliance.

О чем этот стандарт

PCI DSS появился более 18 лет назад, в декабре 2004 года. Он стандартизировал требования информационной безопасности для сервисов, принимающих платежные карты. До появления PCI DSS платежные системы обязывали другие организации выполнять собственный набор требований. В результате компаниям, принимающим Visa, American Express и MasterCard, приходилось подтверждать безопасность своих процессов три раза, что не выглядело лучшей практикой.

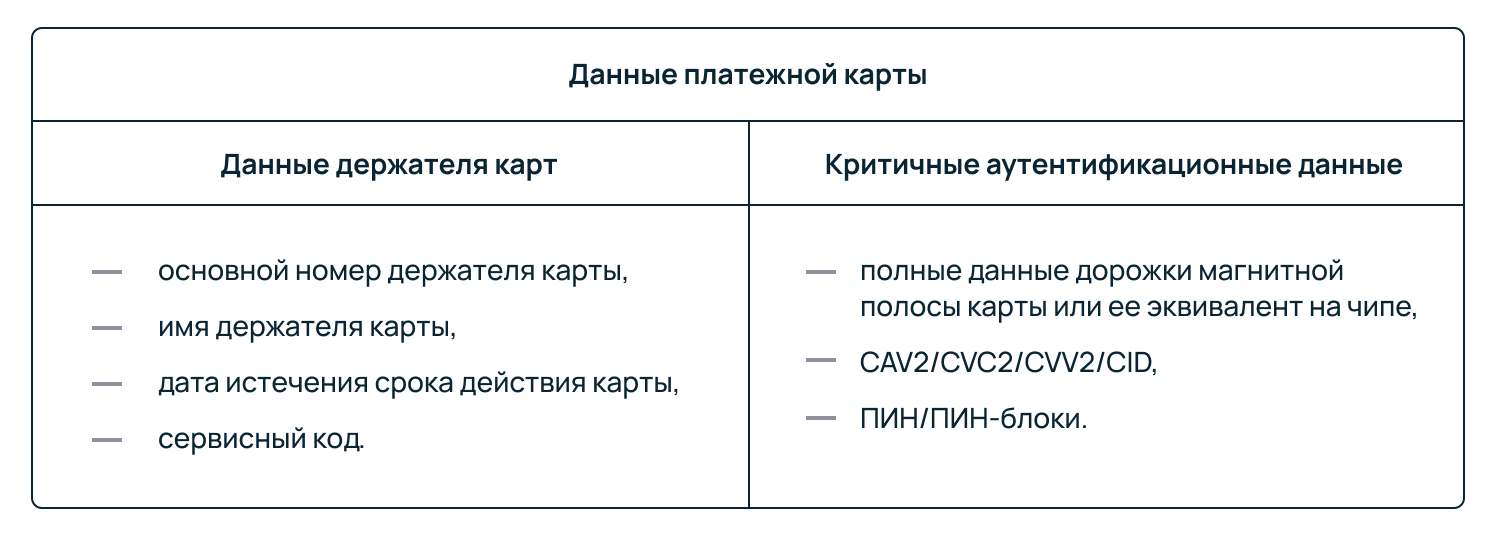

Стандарт определяет требования по безопасности данных платежных карт. Речь идет о данных держателей карт и критичных аутентификационных данных. К такой информации относятся привычные нам номера карт, имя держателя, срок действия, CVC2/CVV2, а также более специфические сведения: данные магнитной полосы и чипа, ПИН-коды и прочее. Далее для удобства мы будем называть все эти данные «данными платежных карт».

В сентябре 2006 года ряд платежных систем и финансовых организаций учредили Совет PCI Security Standards Council Site (PCI SSC), который занялся развитием фреймворка PCI DSS.

Сегодня актуальным стандартом является версия 3.2.1, действующая с мая 2018. Новая версия 4.0 уже утверждена и опубликована, но начнет действовать только в марте 2024 года.

Какие организации должны соблюдать стандарт

Под действие стандарта попадают торгово-сервисные предприятия (ТСП, мерчанты), такие как интернет-магазины или точки розничной торговли, платежные шлюзы, процессинговые центры, банки-эквайеры, банки-эмитенты и сервис-провайдеры. То есть все компании, которые обрабатывают, хранят и передают данные платежных карт, а также компании, которые могут повлиять на безопасность этих данных.

Такие организации обязаны соблюдать требования стандарта и не реже раза в год проводить оценку соответствия. Оценка может проводиться:

- в форме самооценки, когда заполняется опросный лист — Self-Assessment Questionnaire (SAQ);

- в форме внутреннего аудита, если в штате есть сотрудник со статусом Internal Security Assessor (ISA);

- в форме внешнего сертификационного аудита с привлечением компании со статусом Qualified Security Assessor (QSA).

Любая компания может использовать подход с привлечением ISA или QSA, но ограничиваться самооценкой разрешено не всем — об этом чуть позже.

Особенности сертификации

Основной и наиболее ценный источник информации о PCI DSS — сайт стандартов безопасности PCI. Обязательно ознакомьтесь с ним перед началом работы со стандартом.

На сайте представлена библиотека документов. Она содержит актуальную версию текста стандарта на различных языках, включая русский, версию 4.0 и саммари предстоящих изменений. Там также представлены все необходимые формы отчетных документов: QSA, ROC, AOC.

Особого внимания заслуживают глоссарий терминов, аббревиатур и сокращений (которых в тексте стандарта много), подходы к приоритизации требований PCI DSS в процессе их интеграции в систему защиты компании, а также советы по реализации.

Обязательства компаний

Цель PCI DSS — обезопасить данные платежных карт, поэтому все компании, обрабатывающие, хранящие и передающие такие данные, обязаны выполнять требования фреймворка.

Требования стандарта необходимо выполнять, даже если обработку платежных карт делегировали сторонней организации, а сама компания хранит только бумажные отчеты или чеки с данными держателей карт.

Компании должны регулярно, не реже раза в год, подтверждать выполнение требований PCI DSS. Для этого они проводят проверку соответствия стандарту. Она выполняется в виде самооценки (SAQ), внутреннего аудита с ISA или внешнего аудита с QSA.

Как правило, по результатам оценки организации формируется один из документов, подтверждающий соответствие:

- Attestation of Compliance (AOC) — для компаний, проводящих самооценку;

- AoC и Report on Compliance (ROC) — для компаний, проводящих сертификационный аудит с привлечением QSA или ISA.

В некоторых случаях организациям не нужно проходить сертификационный аудит, достаточно иметь лист самооценки SAQ. Какой тип проверки подходит вам — зависит от уровня вашей компании.

Уровни стандарта PCI DSS

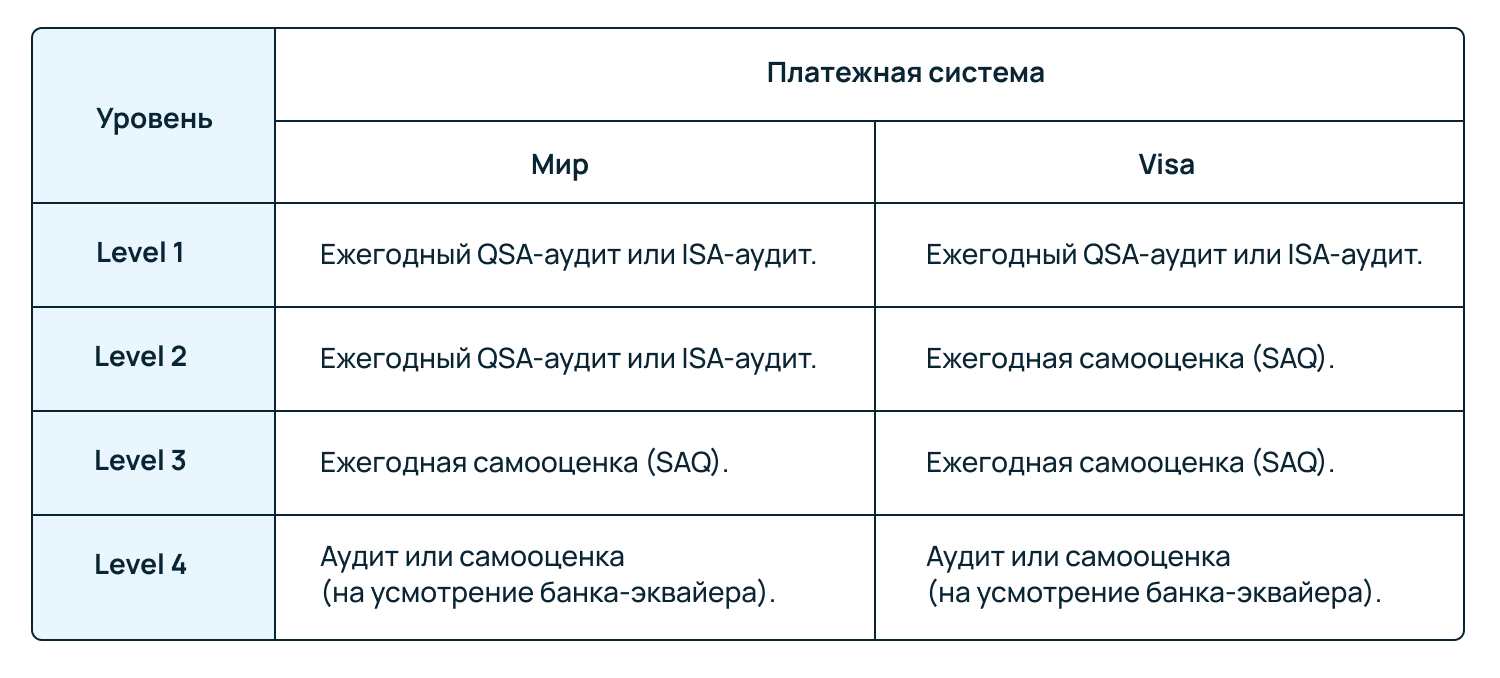

Соблюдать PCI DSS требуют платежные системы, например, Мир, Visa и Mastercard, а также банки-эквайеры. Они устанавливают требования для мерчантов и сервис-провайдеров в зависимости от их уровня. Существует четыре уровня мерчантов и два уровня сервис-провайдеров, где Level 1 — самый строгий.

Определение уровня

Критерии для определения уровня, а также требования к каждому из уровней относительны. Они могут меняться в зависимости от того, с какой платежной системой и банком-эквайером работает компания.

Основной критерий — количество обрабатываемых в год транзакций, а основное различие в требованиях между уровнями — как раз форма оценки соответствия.

Для примера рассмотрим, как определить уровень мерчанта. В зависимости от количества совершенных за предыдущий год операций, мерчант может иметь один из следующих уровней:

- Level 1 — при совершении более 6 млн транзакций;

- Level 2 — 1–6 млн транзакций;

- Level 3 — 20 000–1 млн транзакций;

- Level 4 — менее 20 000 транзакций в среде электронной коммерции или менее 1 млн по торговому эквайрингу.

Для наглядности сравним требования к форме оценки для каждого из уровней на примере платежных систем Мир и Visa.

Требования к форме оценки могут отличаться в зависимости от того, с какими платежными картами и банками-эквайерами работает компания.

Подробнее о Level 1

Несмотря на различия, к компаниям первого уровня всегда применяются наиболее строгие требования. Такие организации подтверждают выполнение требований либо с помощью внешнего аудитора со статусом QSA, либо с помощью штатного сотрудника со статусом ISA.

Статусами QSA и ISA управляет PCI SSC — он проводит обучение и сертификацию аудиторов и компаний, поддерживает списки статусов в актуальном состоянии. Перечни QSA и ISA представлены на сайте стандартов безопасности PCI, и каждый пользователь может получить к ним доступ.

Что касается требований PCI DSS, их объем не зависит от уровня ТСП. Однако различия могут наблюдаться в зависимости от используемых компанией методов и технологий работы с данными.

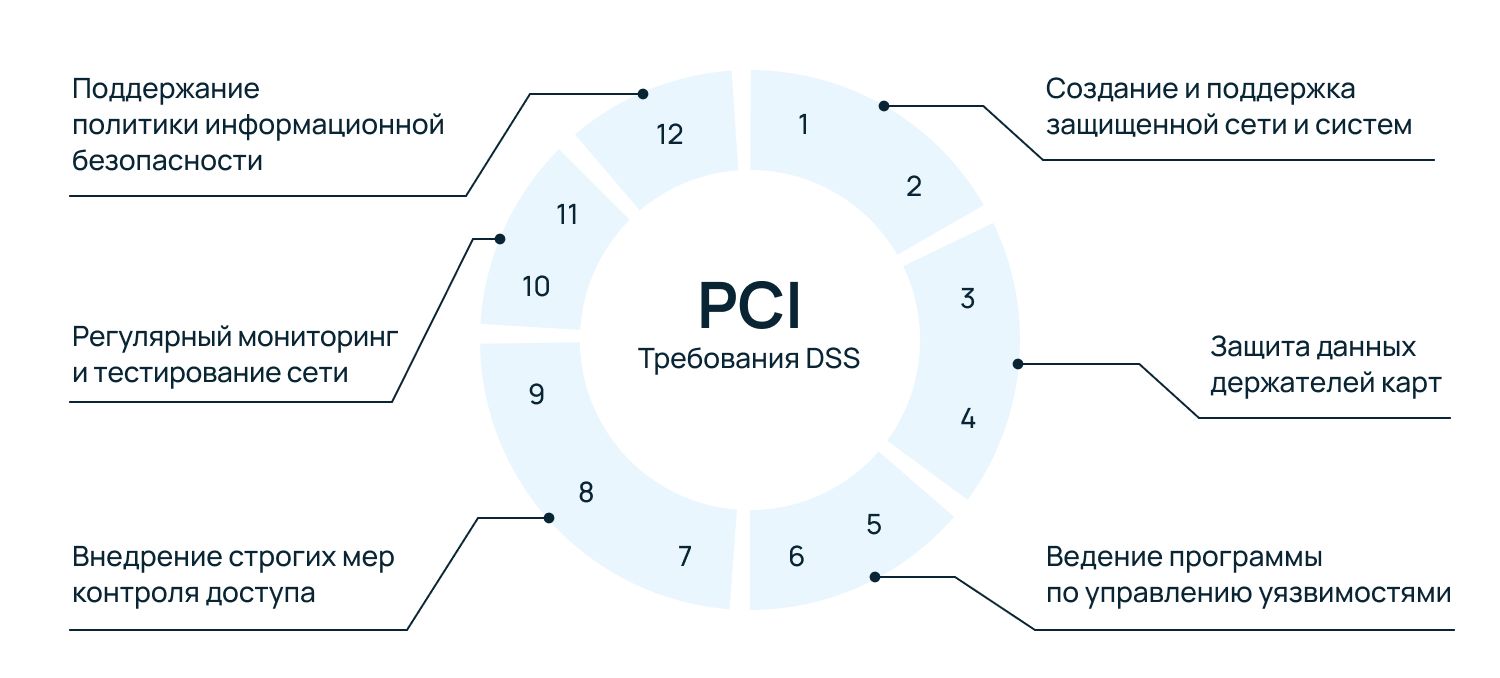

Требования PCI DSS

Версия 3.2.1 стандарта содержит 12 основных и 3 дополнительных требований. Все требования объединены в несколько групп:

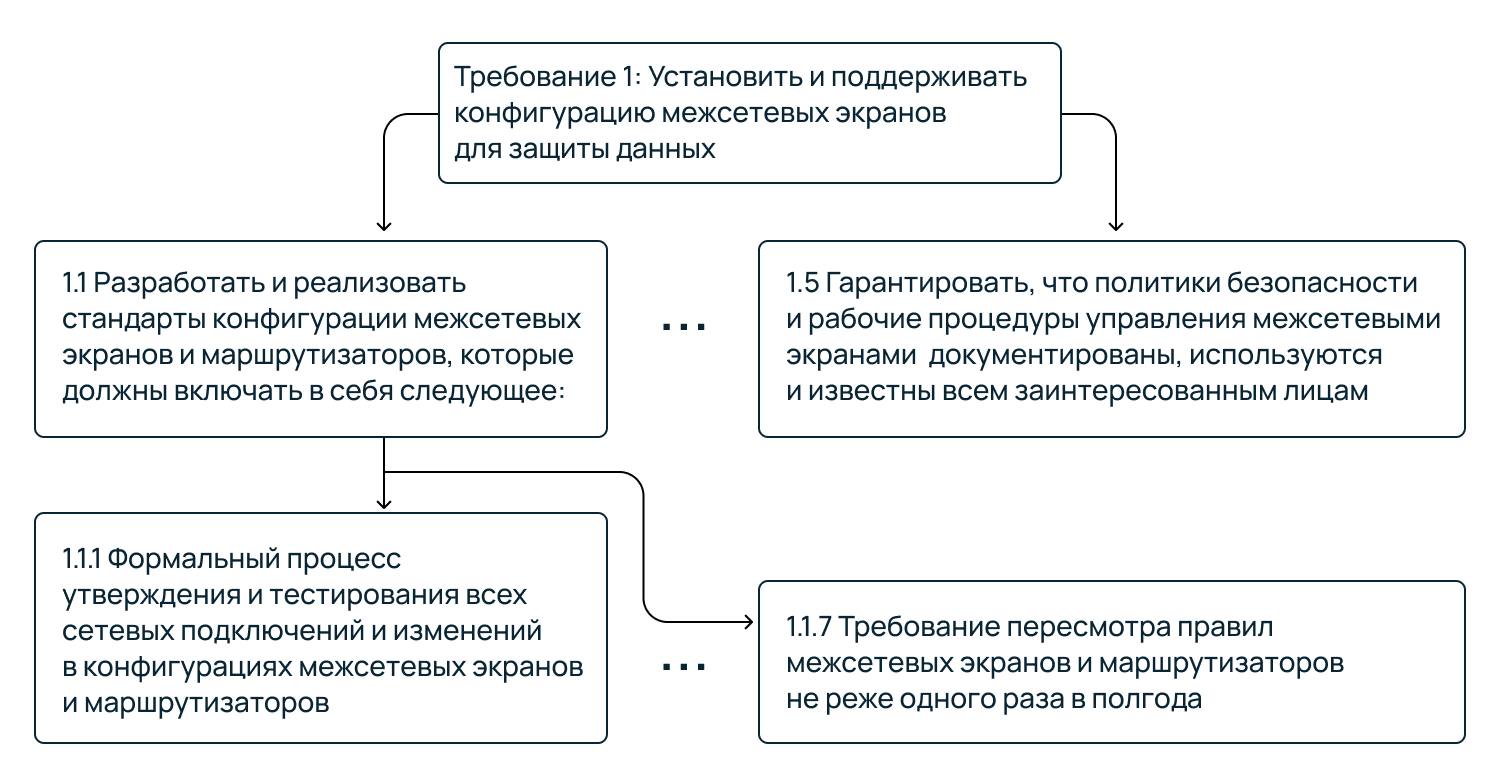

Каждое требование содержит пункты и подпункты, раскрывающие его суть. Например, у Требования 1 следующая структура:

С описанием каждого требования и содержанием проверок можно ознакомиться в тексте актуальной версии стандарта.

Применимость требований PCI DSS

Каждое из основных требований, включая все пункты и подпункты, применимо к любой компании, обрабатывающей данные платежных карт. Исключение — случаи, когда требование невозможно выполнить из-за отсутствия соответствующей технологии или из-за ограничений законодательства. Например, требования 1.2.3, 2.1.1 и 4.1.1, касающиеся безопасности беспроводных сетей (например, Wi-Fi), не применяются к компаниям, которые не используют подобные технологии.

Дополнительные требования обязательны только для отдельных компаний:

- Требование А1 применяется для компаний, предоставляющих услуги хостинга (например, облачные провайдеры);

- Требование А2 — для компаний, которые используют SSL и устаревшие версии TLS;

- Требование А3 — для отдельных компаний (например, обрабатывающих большие объемы данных или часто допускающих утечки данных) по требованию оператора платежной системы или банка эквайера.

Можно ли не выполнять требования PCI DSS

Требования PCI DSS обязательны, их нельзя игнорировать.

При работе со стандартом аудитор проверяет, выполняет ли компания применимые к ней требования. Если какое-то требование не соблюдается, аудитор составляет план предпринимаемых действий и определяет дату устранения несоответствий. Эти данные фиксируют и прикладывают к отчетным документам.

Целевой план выполнения требований для любого мерчанта составляет 100%, выполнить часть требований PCI DSS и на этом остановиться не получится. Платежная система или банк-эквайер будут ждать устранения несоответствий в сроки, обозначенные в плане. Если же компания проигнорирует сроки или не устранит нарушение, на нее могут наложить санкции: оштрафовать или даже прекратить сотрудничество.

Возможные трудности

PCI DSS содержит базовый набор требований по защите данных. Большинство из них можно выполнить, используя уже существующие в компании процессы и применяемое программное обеспечение.

Стандарт не требует использования специфических средств защиты информации, не предъявляет требования к квалификации и численности сотрудников, задействованных в ИБ-процессах. С учетом этого компания, реализующая требования международных или российских стандартов и законов в области информационной безопасности (Приказ 21 ФСТЭК, ГОСТ Р 57580.1, ISO/IEC 27001 и т.д.), в значительной степени будет выполнять и требования PCI DSS по умолчанию.

IT-инфраструктура Selectel соответствует стандарту PCI DSS, поэтому подходит для размещения персональных и платежных данных.

При внедрении стандарта стоит учитывать следующие особенности.

- PCI DSS требует комплексного подхода — как технической реализации требований, так и их документирования. Фактически для каждого требования нужно иметь политики безопасности и соответствующие артефакты.

- PCI DSS требует проведения ежеквартального внешнего сканирования уязвимостей с привлечением авторизованного поставщика услуг — ASV. То есть компания вынуждена привлекать стороннюю организацию на регулярной основе для сканирования внешнего периметра.

- PCI DSS требует проведения регулярного тестирования на проникновение как внешнего, так и внутреннего. Проводить пентест можно и своими силами, однако подобные мероприятия требуют определенных компетенций и ресурсов.

- Необходимо регулярно подтверждать соответствие PCI DSS. Независимо от формы, работы по оценке соответствия должны проводиться не реже раза в год.

- PCI DSS требует уделять особое внимание изменениям в информационной инфраструктуре. В случае значительных изменений потребуется проведение внеочередных мероприятий: сканирования, пентеста, оценки рисков.

Любая компания может привлечь стороннюю организацию для внедрения PCI DSS, независимо от того, требуется прохождение сертификационного аудита или нет. В таком случае стоит отдавать предпочтение организациям со статусом QSA, о которых упоминалось ранее — они обладают релевантным опытом и ежегодно подтверждают его, сдавая соответствующие экзамены.

Как получить сертификат PCI DSS

- Определите, обрабатывает ли ваша компания данные платежных карт.

- Если да — с какими платежными системами и банками-эквайерами она работает. Уточните их требования в части соблюдения PCI DSS.

- Определите уровень компании (Level 1– Level 4) по числу транзакций за прошедший год и то, в каком виде должна проводиться оценка соответствия PCI DSS.

- Реализуйте применимые требования PCI DSS, включая:

- регулярное ASV-сканирование — не реже раза в квартал,

- регулярный внутренний и внешний пентест — не реже раза в год.

- Проведите оценку соответствия в требуемом виде (SAQ, внутренний аудит с ISA, внешний QSA-аудит) и подготовьте отчетные документы (SAQ, AOC, ROC).

- Предоставьте отчетные документы заинтересованным сторонам: платежным системам, банкам-эквайерам, клиентам.

- Поддерживайте уровень соответствия PCI DSS и подтверждайте это ежегодной оценкой.

Это примерный план, и он не учитывает особенностей каждой компании, например, какой лист самооценки выбрать или как расставить приоритеты при выполнении требований стандарта. Однако он дает общее представление о том, как подтвердить выполнение требований PCI DSS.

Как может помочь Selectel

Selectel делает все, чтобы инфраструктура, на базе которой предоставляются его услуги, была безопасной.

Провайдер подтверждает безопасность инфраструктуры своих услуг проведением аудитов с привлечением квалифицированных специалистов. Сведения о сертификатах и аттестатах собраны на этой странице. Там вы найдете информацию, подтверждающую выполнение требований PCI DSS для colocation (дата-центры в Санкт-Петербурге и Москве) и для облачной платформы (IaaS, зона доступности ru-3).

Значит ли это, что имеющиеся сертификаты полезны для клиента? Да. Если инфраструктура клиента функционирует на базе указанных услуг, то при необходимости выполнения PCI DSS ему не придется реализовывать часть требований — Selectel делает это за него:

- для colocation это требования физической безопасности;

- для облачной платформы требования физической безопасности, а также требования безопасности на уровне среды виртуализации и служебных компонентов и сетей.

Значит ли это, что клиенты, использующие colocation или виртуальные серверы, автоматически выполняют все требования PCI DSS? Нет. Клиенту все еще нужно выполнять требования PCI DSS в своей зоне ответственности.

Чтобы проконсультироваться по матрице разделения ответственности в рамках выполнения PCI DSS, обратитесь в техническую поддержку Selectel.

Заключение

PCI DSS не зря считается одним из самых распространенных стандартов в области информационной безопасности. Соблюдать его требования должна каждая компания, которая хранит данные платежных карт.

Внедрять PCI DSS не всегда легко — необходимо выполнять обширный набор требований, проводить ASV-сканирование и пентесты, а также регулярно подтверждать их эффективность. Однако, когда компания выполняет требования стандарта, она повышает защищенность информации клиентов и уменьшает риск утечки данных.