Актуальное в блоге

-

27 марта 2026

Уязвимости по ФСТЭК и «Банк данных угроз» (БДУ)

-

27 марта 2026

Справочник по Wazuh: функционал SIEM, возможности и настройка

-

26 марта 2026

Большие языковые модели играют в Бесконечное Лето

-

26 марта 2026

Huawei Atlas 350 — конкурент NVIDIA или нишевый продукт? Новости из Поднебесной

-

25 марта 2026

NVIDIA захватывает AI, Cursor на китайской модели и чипы SambaNova: ML‑дайджест

-

25 марта 2026

Исследование: треть российских компаний ускорили бизнес-процессы благодаря внедрению ИИ

-

25 февраля 2026

Квиз: насколько вы разбираетесь в сетях

-

19 февраля 2026

Рекап для разработчика: итоги года на основе GitHub и self-hosted LLM

-

18 февраля 2026

«Атаки носят массовый характер»: аналитический отчет по DDoS за 2025 год

-

4 февраля 2026

Прагматичная цифровизация: 5 IT-трендов, которые определят развитие бизнеса в 2026 году

-

23 января 2026

Как разработчики высмеивают собственные баги в играх, сюжет, шаблонность и нелогичные места

-

26 декабря 2025

Большой гайд по настройке двух видов балансировщиков нагрузки

Курсы

-

Бесплатный курсСистемный администратор Linux с нуля

Бесплатный курсСистемный администратор Linux с нуляОсвойте администрирование Linux на SelectOS. Станьте востребованным специалистом.

-

Бесплатный курсТестирование мобильных приложений

Бесплатный курсТестирование мобильных приложенийСтаньте экспертом в Mobile QA. Научитесь проверять мобильные приложения с учетом специфики разных платформ.

-

МидламНачало работы с ML-моделями

- Бизнес

- Деплой

- Меньше часа

-

НовичкамВведение в средства криптографической защиты информации

- Информационная безопасность

- От часа до трех

-

НовичкамПервые шаги в JavaScript. Большой курс с практикой и сертификатом

- Больше трех часов

- Разработка

-

НовичкамРабота с персональными данными

- Информационная безопасность

- От часа до трех

-

Выделенные серверы

от 800 ₽/мес.Физические серверы для работы с базами данных, 1С, ML, AI, хостинга сайтов или приложений.

Заказать -

Облачные серверы с GPU

скидка до 44%Ускорят процессы машинного обучения, аналитики и работы с графикой.

Заказать -

ML-платформа

бесплатный тестПреднастроенная инфраструктура для обучения ML-моделей и управления экспериментами.

Заказать

Мероприятия

Подборка вебинаров и митапов

Митап

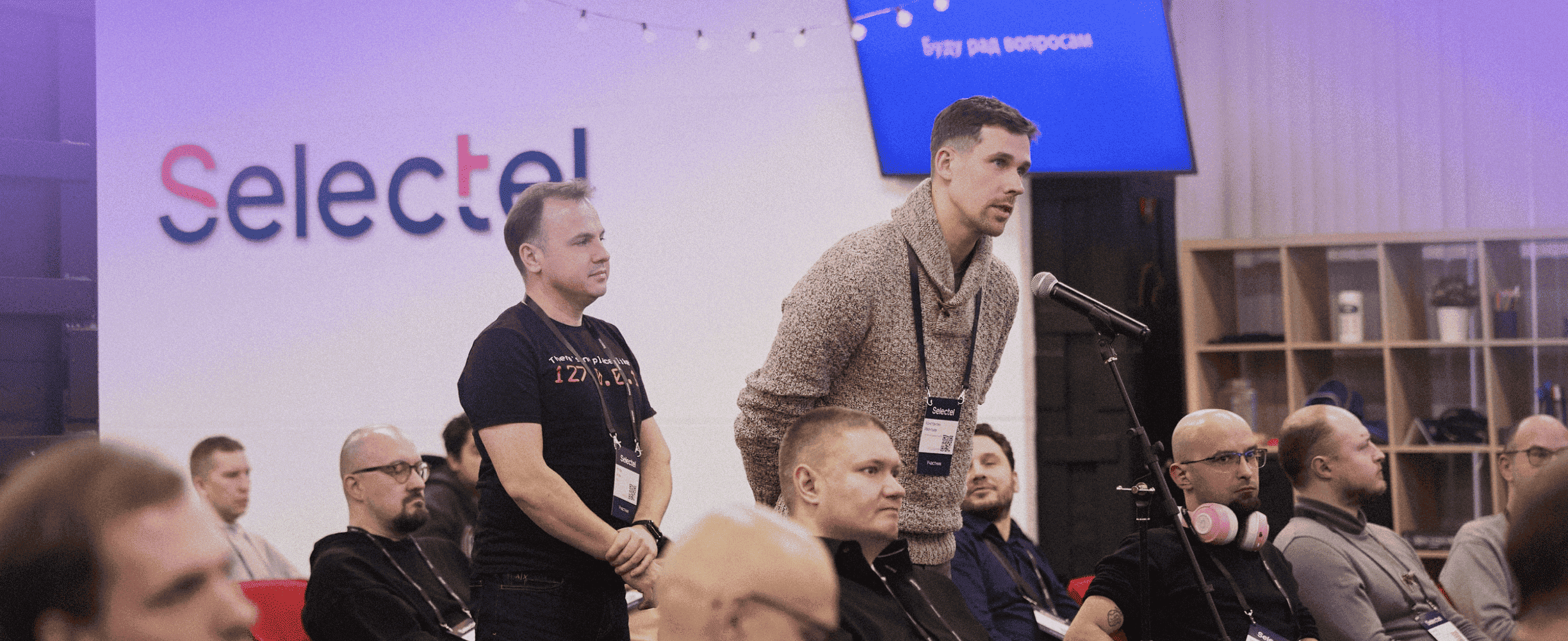

Selectel Network MeetUp #14

Митап

Selectel Network MeetUp #13

Вебинар Selectel & UserGate

Сценарии сетевой безопасности в ЦОД и облаке для компаний

Вебинар

Сетевая безопасность: группы безопасности vs облачный файрвол

Митап

Into the Core: технологии под напряжением

Вебинар

Как работать с сетевыми дисками для выделенных серверов

Вебинар

Как использовать Karpenter в Managed Kubernetes

Флагманская конференция Selectel

Selectel Tech Day

Вебинар

Миграция в кластеры Kubernetes on Bare Metal

Воркшоп

Как развернуть приложение в кластере Managed Kubernetes на выделенном сервере

Вебинар

Cloud или Bare Metal: где лучше запускать кластеры Kubernetes?

Флагманская конференция Selectel

Selectel Tech Day

Митап

Selectel Python MeetUp

Selectel Python MeetUp

Разбираем подходы к архитектуре

Selectel Python Meetup

Пилим решение: выбираем фреймворк и архитектуру, сравниваем Python и Go

Selectel Python Meetup

Три уровня погружения: процессы под капотом, архитектура кода, развитие языка

Selectel Meetup

Типичный Python

Узнавайте первыми о новых курсах и статьях в канале Академии

Бизнес-кейсы

-

EdTechИнфраструктура для EdTech: как GetCourse работает на 550 выделенных серверах

-

SaaSКак масштабировать банковский сервис в облаке: опыт Своего Банка

-

SaaSКак повысить надежность SaaS и сократить расходы на IT-инфраструктуру: опыт «Маяка»

-

ЛогистикаКак обеспечить бесперебойную работу логистической SaaS-платформы: опыт CARGO.RUN